盘石软件(上海)有限公司计算机司法鉴定所对“Cvchost”程序的功能性鉴定

案例内容

【案情简介】

2017年2月25日至3月8日期间,犯罪嫌疑人龚某利用“顽石”和“顽石CC”等软件对某公司服务器进行攻击,致使公司服务器无法正常运行,另办案机构又抓获多名网络攻击出售代理,缴获Cvchost等网络攻击软件。

【鉴定过程】

(一)鉴定过程

1.环境搭建

根据委托方要求,鉴定人对检材光盘中 “攻击软件”目录下“攻击程序”子目录中的程序文件“Csvchost.exe”和“后台管理程序”子目录中的程序文件“Tsvchost.exe”进行功能分析。

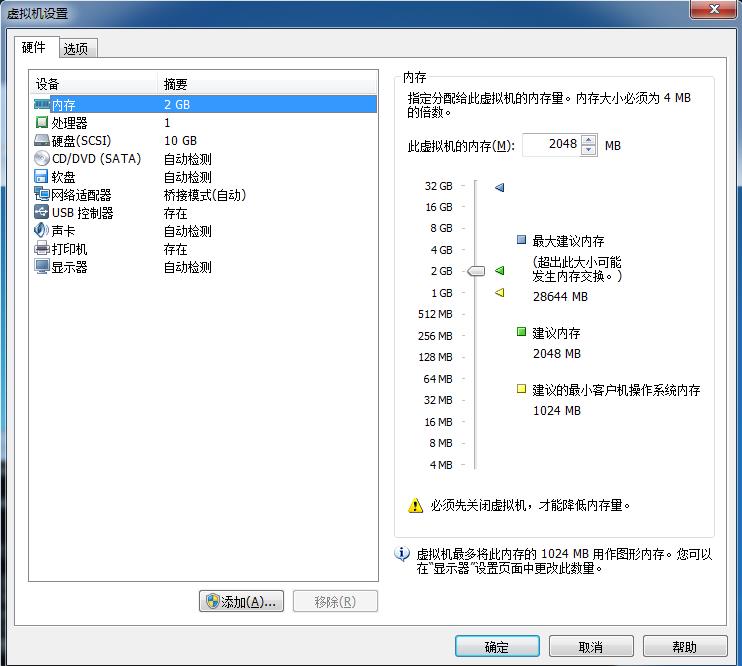

1.1 虚拟机搭建

在“VMware Workstation”中搭建八个相同配置且操作系统为“Windows 7 X64”的虚拟机“167-Csvchost”(该虚拟机的IP地址为192.168.17.39)、“167-Tsvchost”(该虚拟机的IP地址为192.168.17.44)、“167-HttpProxy1”(该虚拟机的IP地址为192.168.17.45)、“167-HttpProxy2”(该虚拟机的IP地址为192.168.17.49)、“167-HttpProxy3”(该虚拟机的IP地址为192.168.17.50)、“167-HttpProxy4”(该虚拟机的IP地址为192.168.17.53)、“167-HttpProxy5”(该虚拟机的IP地址为192.168.17.54)和“167-TargetWeb”(该虚拟机的IP地址为192.168.17.59),八个虚拟机的硬件配置相同,每个虚拟机的配置均如下图所示:

1.2 环境配置

1.2.1 “攻击发起者服务器”

在VMware Workstation中开启虚拟机“167-Csvchost”,虚拟机界面如下所示:

该虚拟机的IP地址为192.168.17.39。

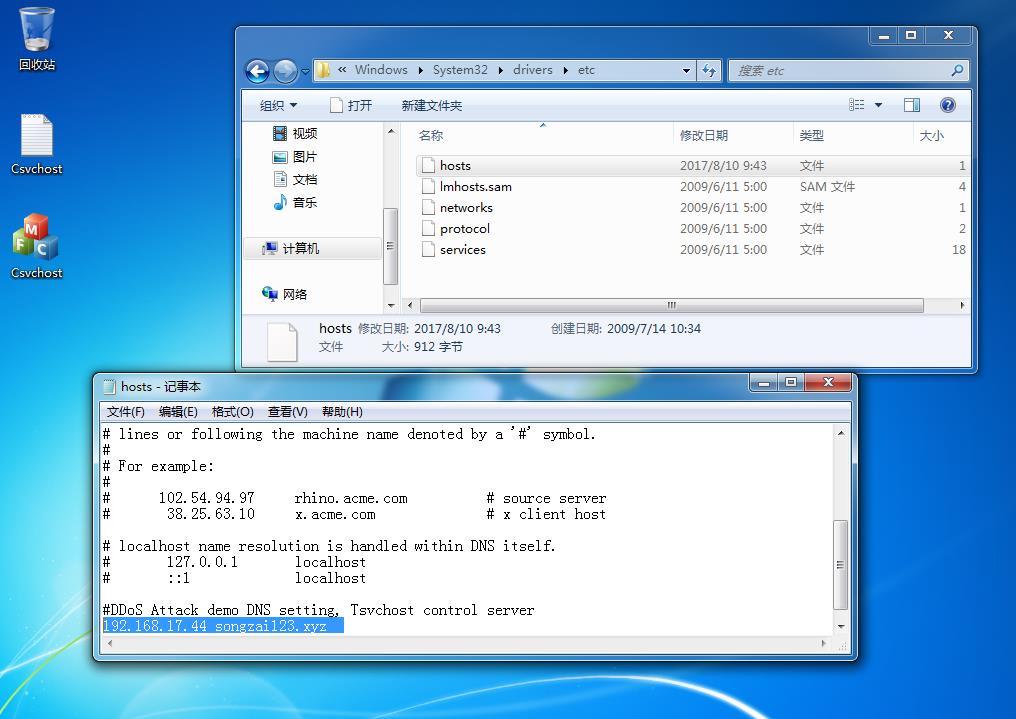

将检材镜像中提取到的程序文件“Csvchost.exe”,拷贝到虚拟机“167-Csvchost”桌面上,“Csvchost.exe”的MD5值为“c66766878b7b99a6711d6c4d97e967a4”。

更新hosts解析文件,将如下主机解析加进hosts文件,其中“192.168.17.44”为“攻击中转控制服务器”的IP地址,更改如下图所示:

1.2.2 “攻击中转控制服务器”

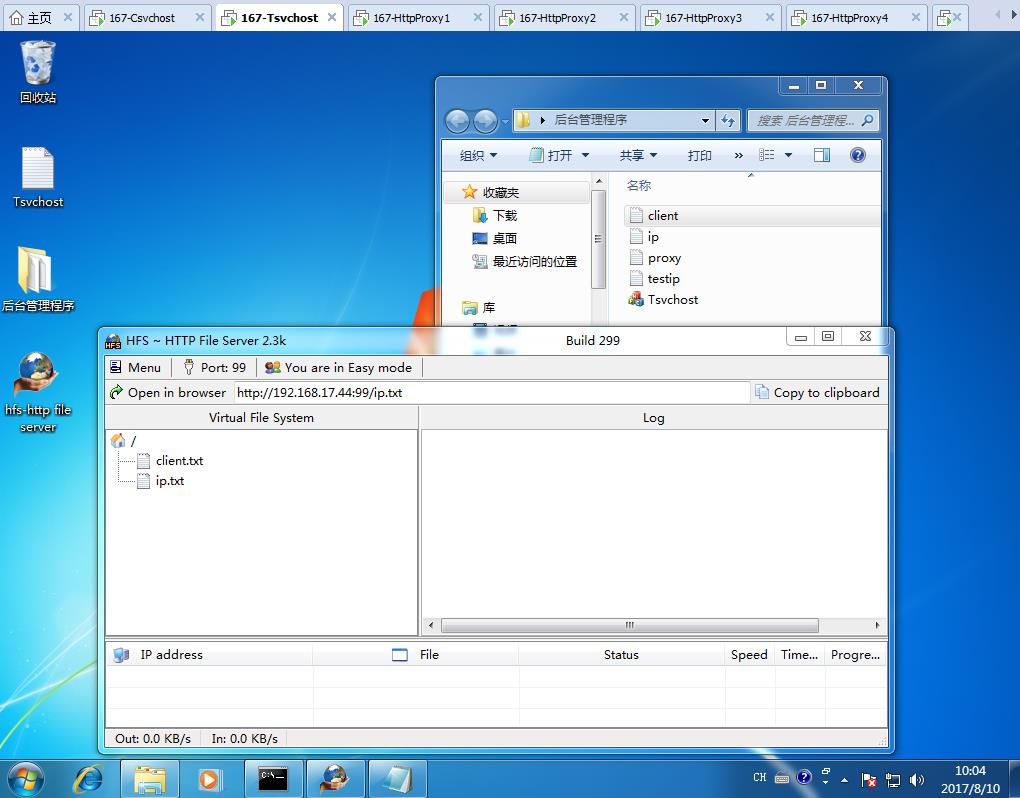

在VMware Workstation中开启配置的虚拟机“167-Tsvchost”,虚拟机界面如下所示:

该虚拟机的IP地址为192.168.17.44。

将检材镜像中提取到的程序文件“Tsvchost.exe”,拷贝到虚拟机“167-Tsvchost”桌面上的“后台管理程序”文件夹中,“Tsvchost.exe”的MD5值为“62967b369c9895c40a22fd18c7e054a6”。

下载hfs软件安装程序“hfs-http file server.exe”保存在桌面,“hfs-http file server.exe”的MD5值为“369b251eb6d24f63c95273f357359669”。

安装配置hfs软件,将端口设置为99,将“client.txt”和“ip.txt”文件加入虚拟文件系统如下图所示:

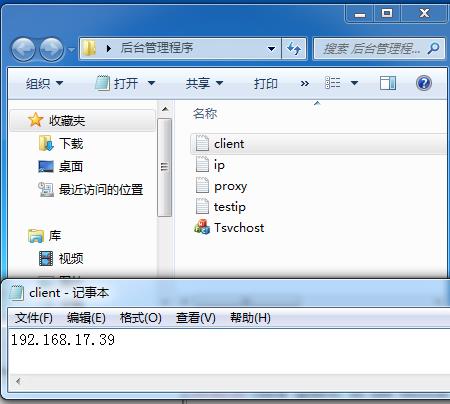

更新“client.txt”文件内容如下图所示:

其中IP“192.168.17.39”为“攻击发起者服务器”的IP地址。

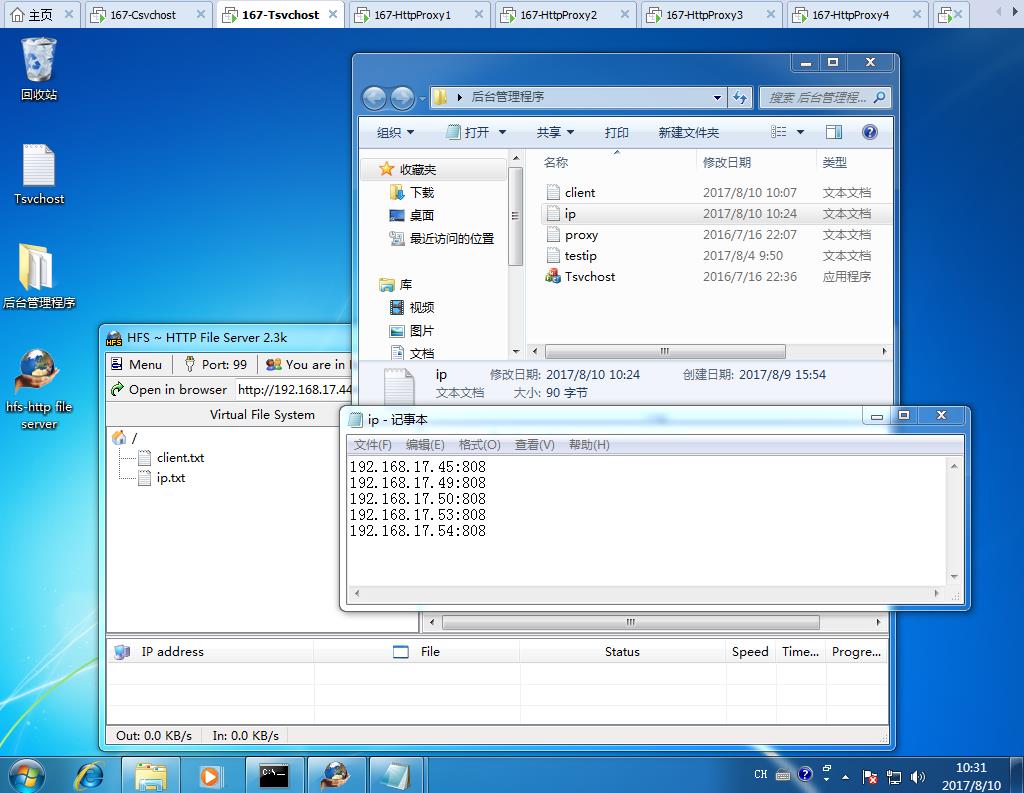

更新“ip.txt”文件内容如下图所示:

其中IP地址“192.168.17.45”、“192.168.17.49”、“192.168.17.50”、“192.168.17.53”和“192.168.17.54”为“HTTP代理服务器集群”的5台服务器。

1.2.3 “HTTP代理服务器集群”

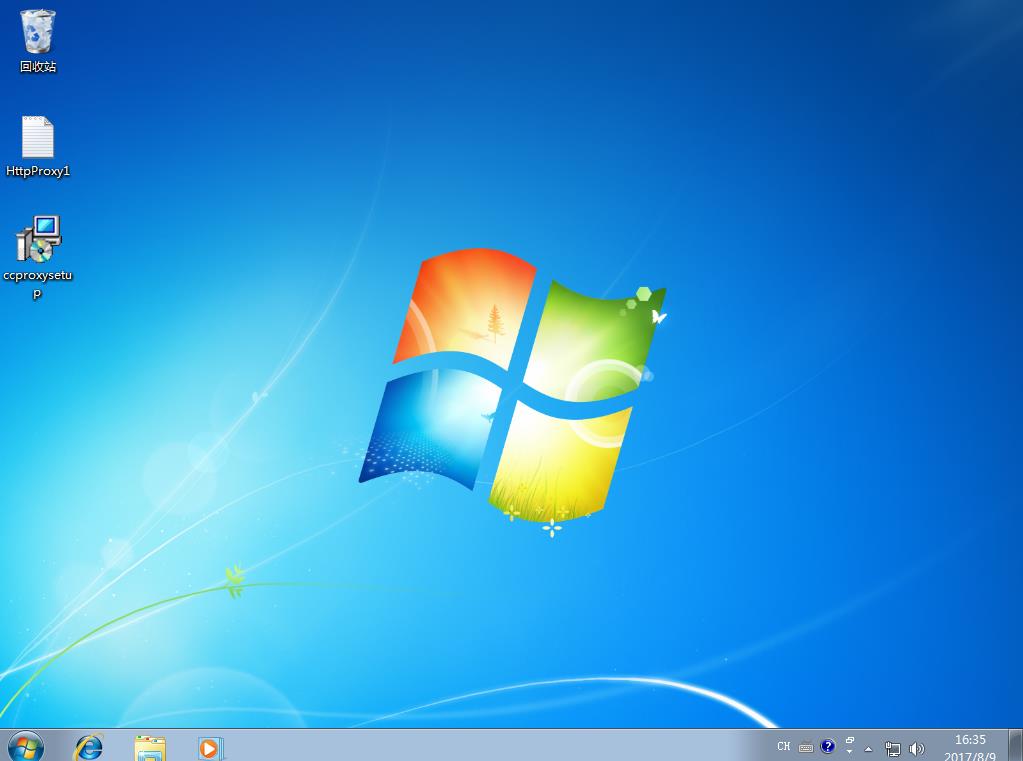

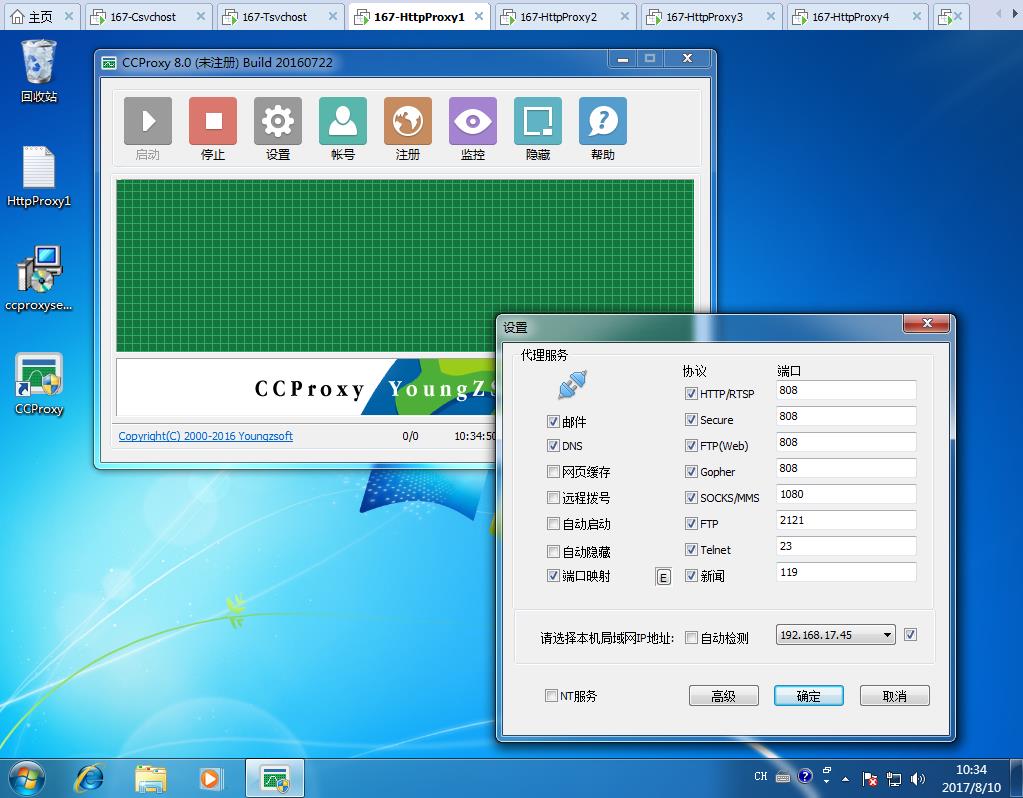

在VMware Workstation中开启配置的虚拟机“167-HttpProxy1”,虚拟机界面如下所示:

该虚拟机的IP地址为192.168.17.45。

下载CCProxy软件安装程序“ccproxysetup.exe”保存在桌面,“ccproxysetup.exe”的MD5值为“3d07be760cd5756d6ca67bd0096fe8d2”。

安装配置CCProxy软件,配置HTTP代理端口为808,详细配置如下图所示:

在“VMware Workstation”中的“167-HttpProxy2”、“167-HttpProxy3”、“167-HttpProxy4”和“167-HttpProxy5”四个虚拟机上依次安装配置CCProxy软件,配置HTTP代理端口为808, 四个虚拟机的IP地址依次为“192.168.17.49”、“192.168.17.50”、“192.168.17.53”和“192.168.17.54”。

1.2.4 “被攻击目标网站”

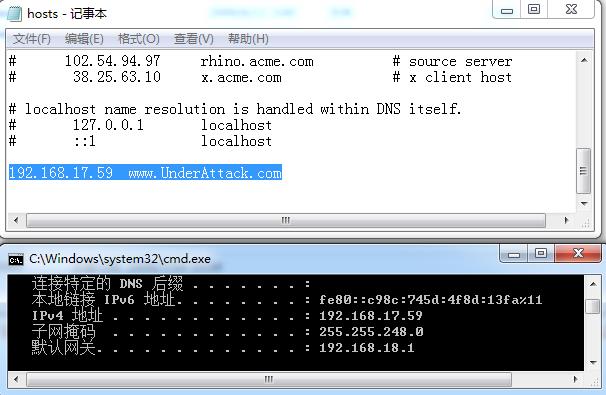

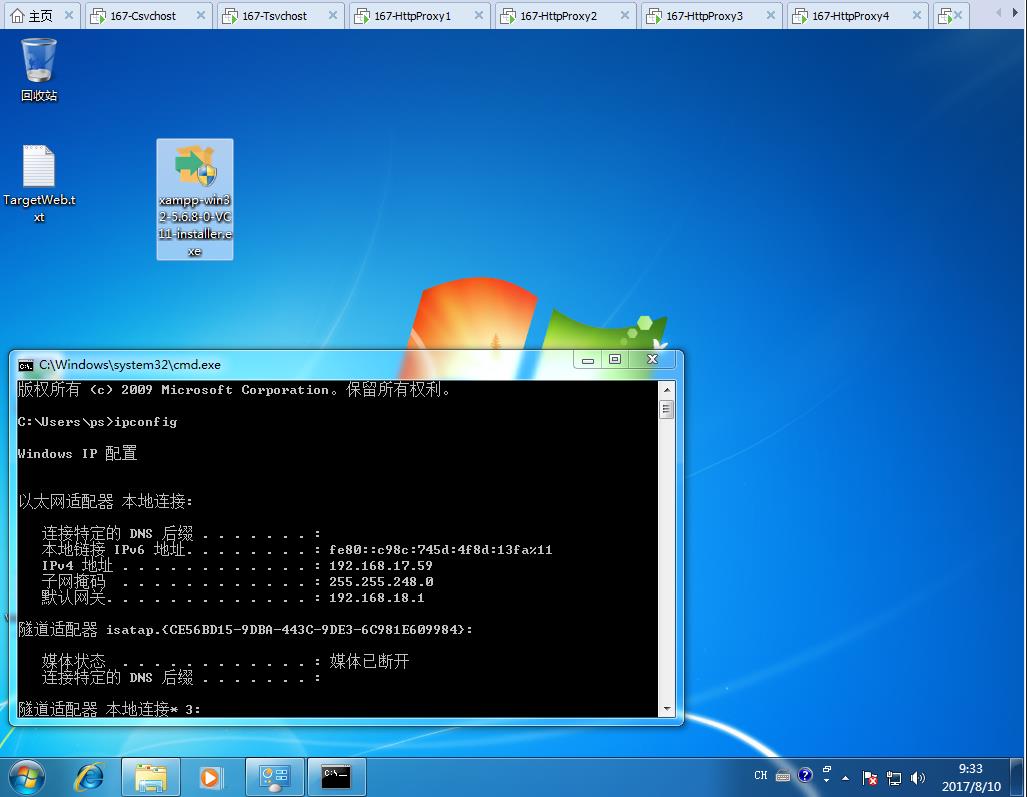

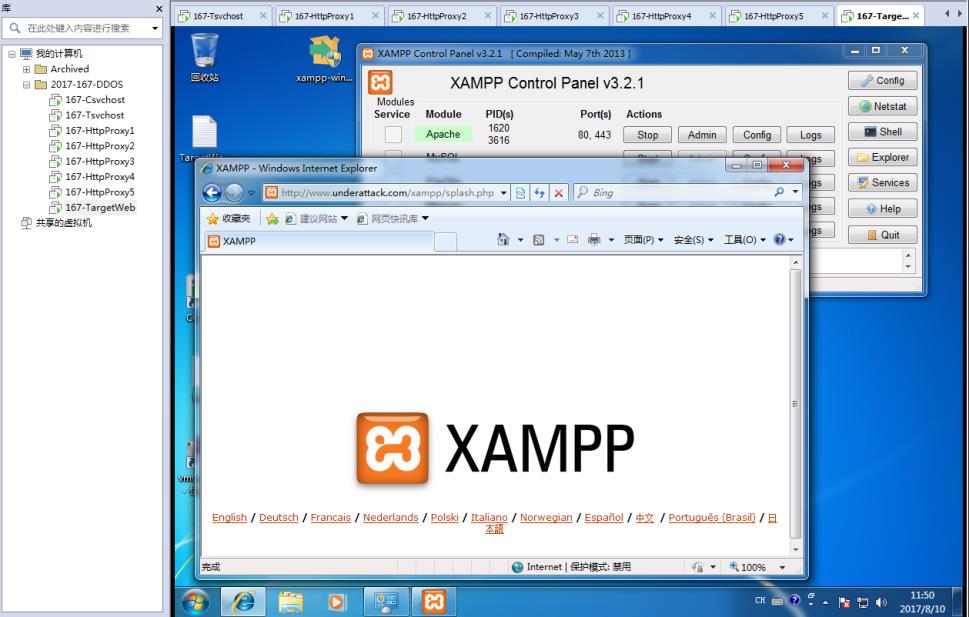

在VMware Workstation中开启配置的虚拟机“167-TargetWeb”,虚拟机界面如下所示:

该虚拟机的IP地址为192.168.17.59,更新hosts解析文件如下图所示:

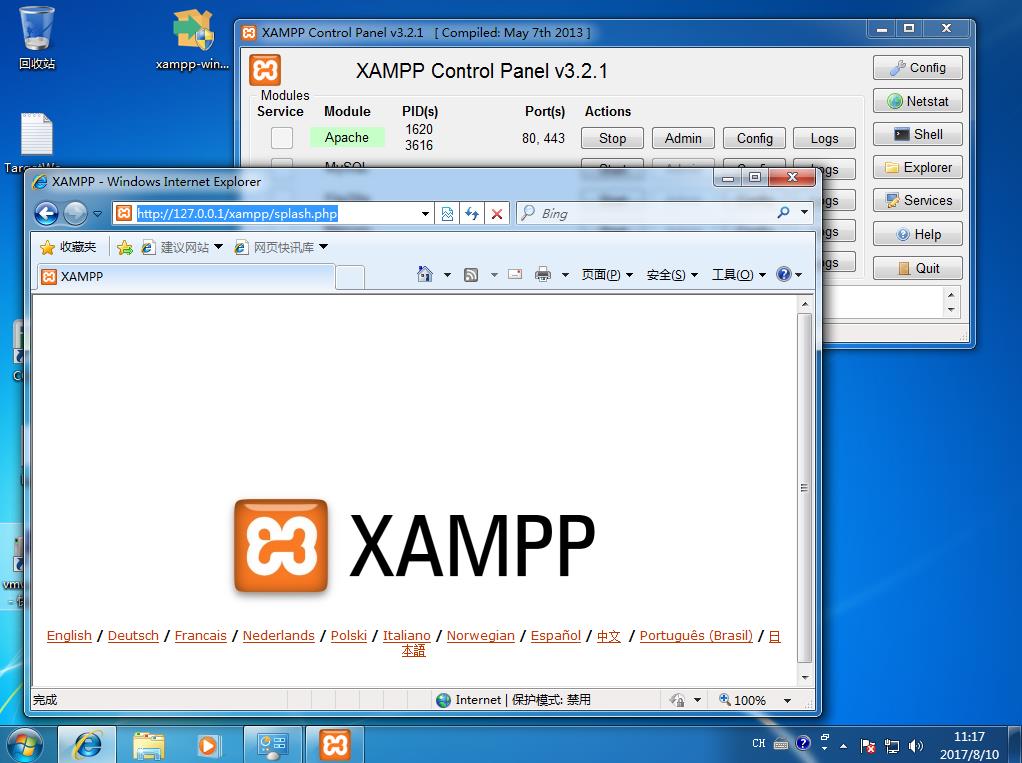

将XAMPP软件安装程序“xampp-win32-5.6.8-0-VC11-installer.exe”保存在桌面,“xampp-win32-5.6.8-0-VC11-installer.exe”的MD5值为“54ee66f415ad6522bbce08ea2c4a84b6”。

在虚拟机“167-TargetWeb”中安装配置XAMPP程序,安装完成后页面显示内容如下图所示:

2.功能仿真

2.1 启动“攻击中转控制服务器”

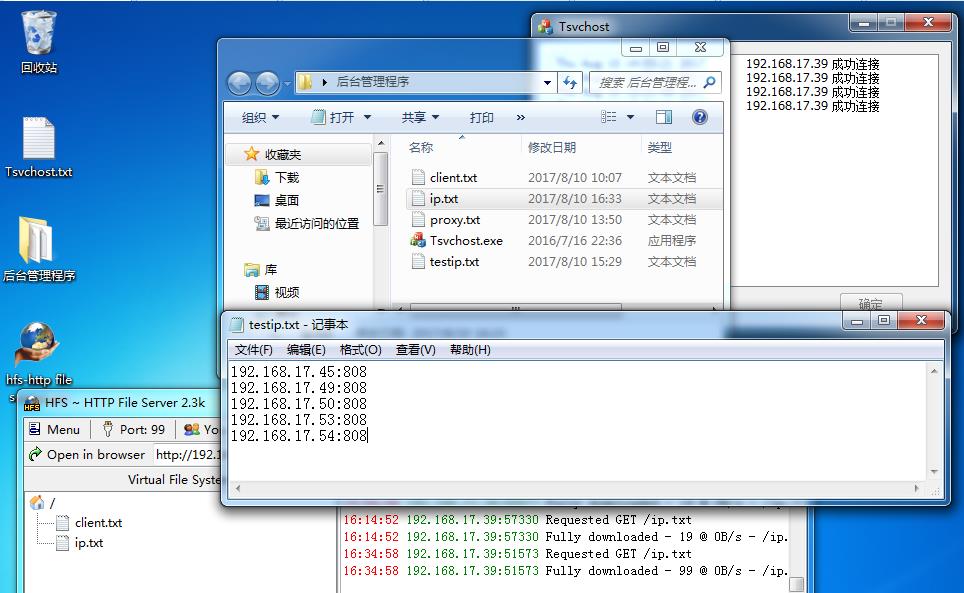

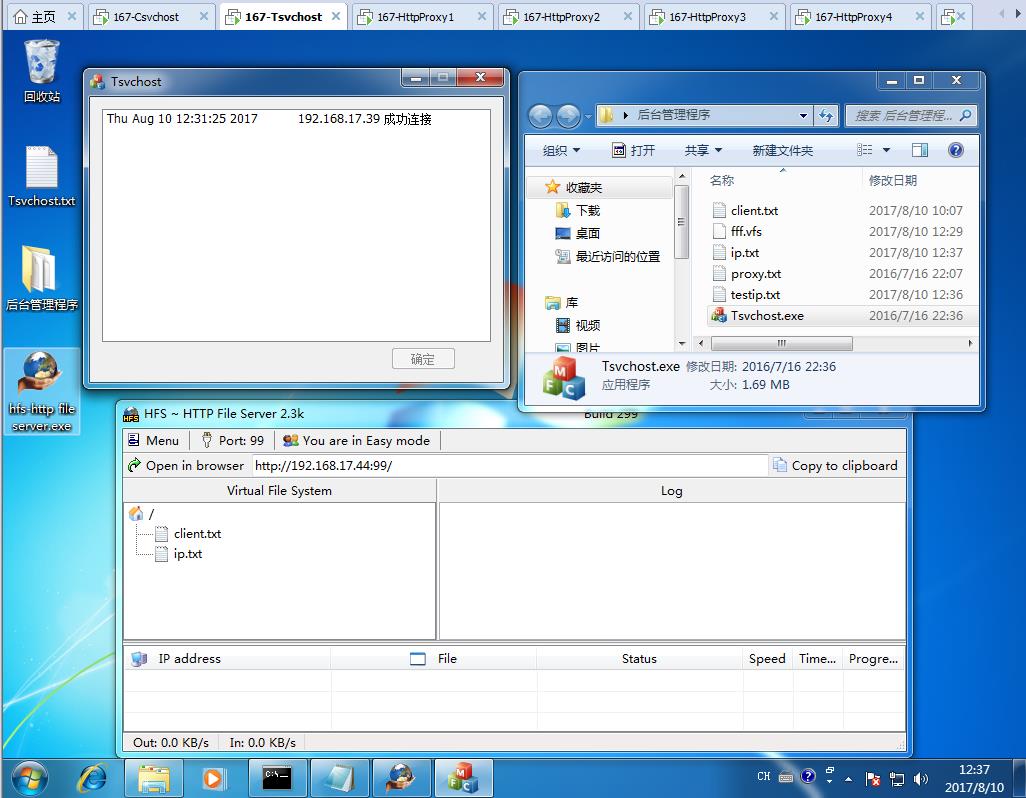

在“攻击中转控制服务器”启动控制程序“Tsvchost.exe”,启动后界面如下图所示:

将“HTTP代理服务器”的IP地址更新到“testip.txt”文件中,如下图所示:

2.2 启动“攻击”客户端程序

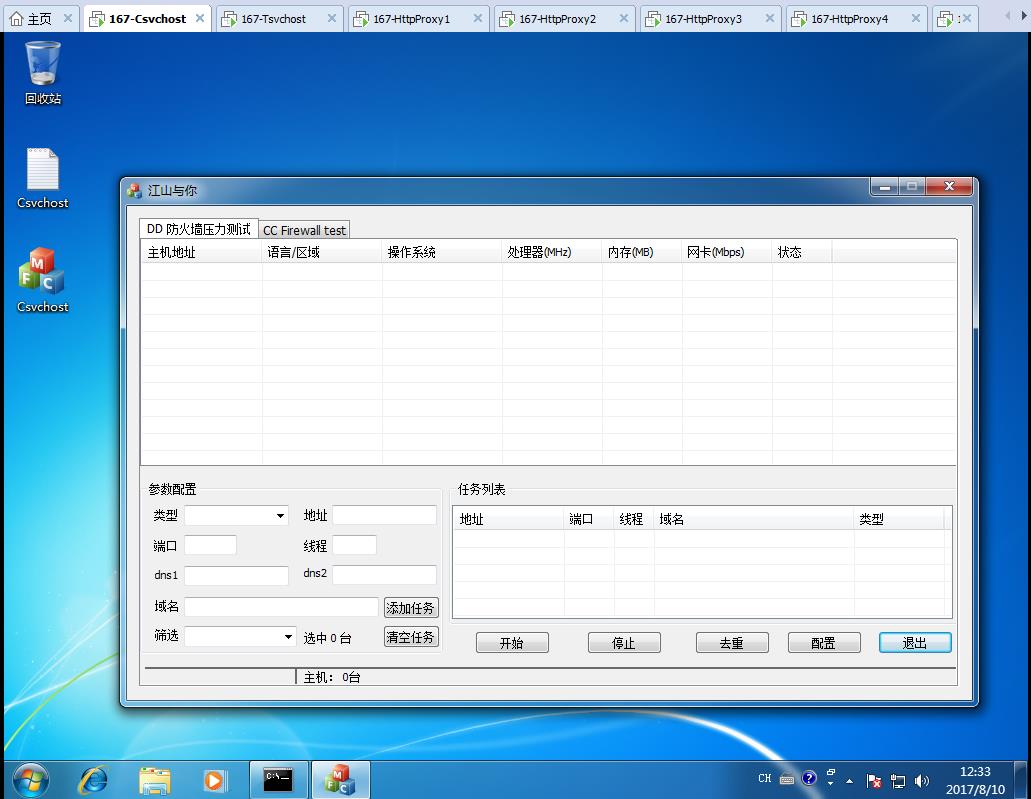

从“攻击发起服务器”上运行攻击程序“Csvchost.exe”,启动界面如下图所示:

在“攻击中转控制服务器”上的“Tsvchost.exe”程序窗口显示“192.168.17.39 成功连接”,如下图所示:

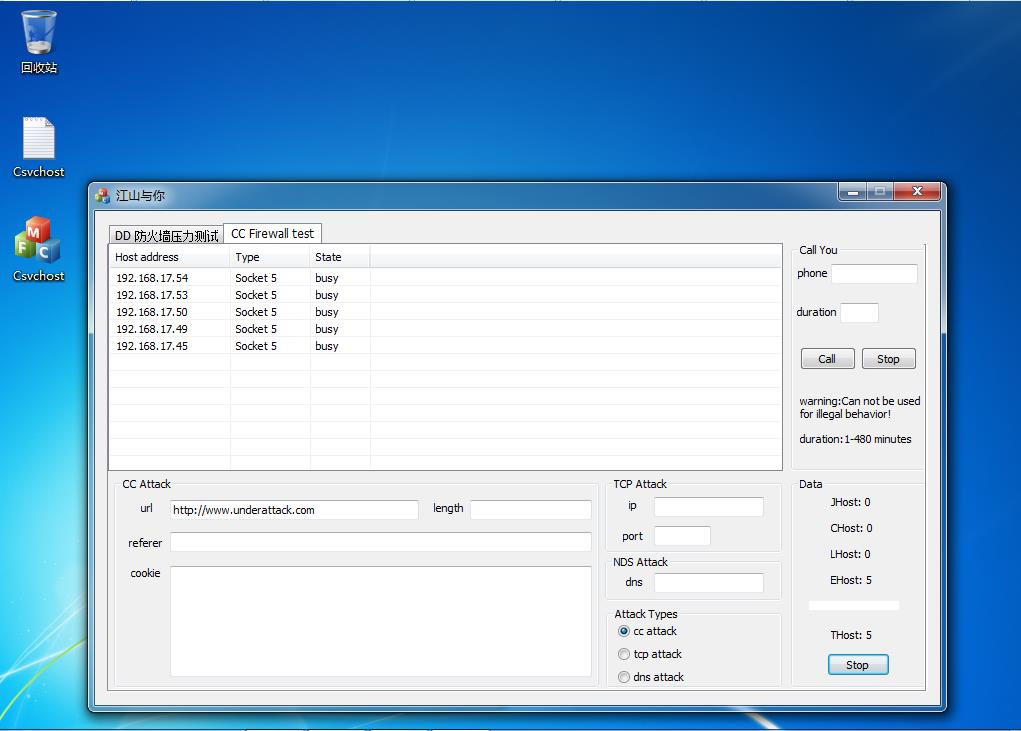

在“攻击发起服务器”上的攻击程序“Csvchost.exe”界面url输入框中输入IP地址为“192.168.17.59”的“被攻击目标网站”网址“http://www.underattack.com”,选中单选框“cc attack”,点击“Attack”攻击按钮后,“HTTP代理服务器集群”中的服务器IP地址显示在攻击程序“Csvchost.exe”的窗口中,如下图所示:

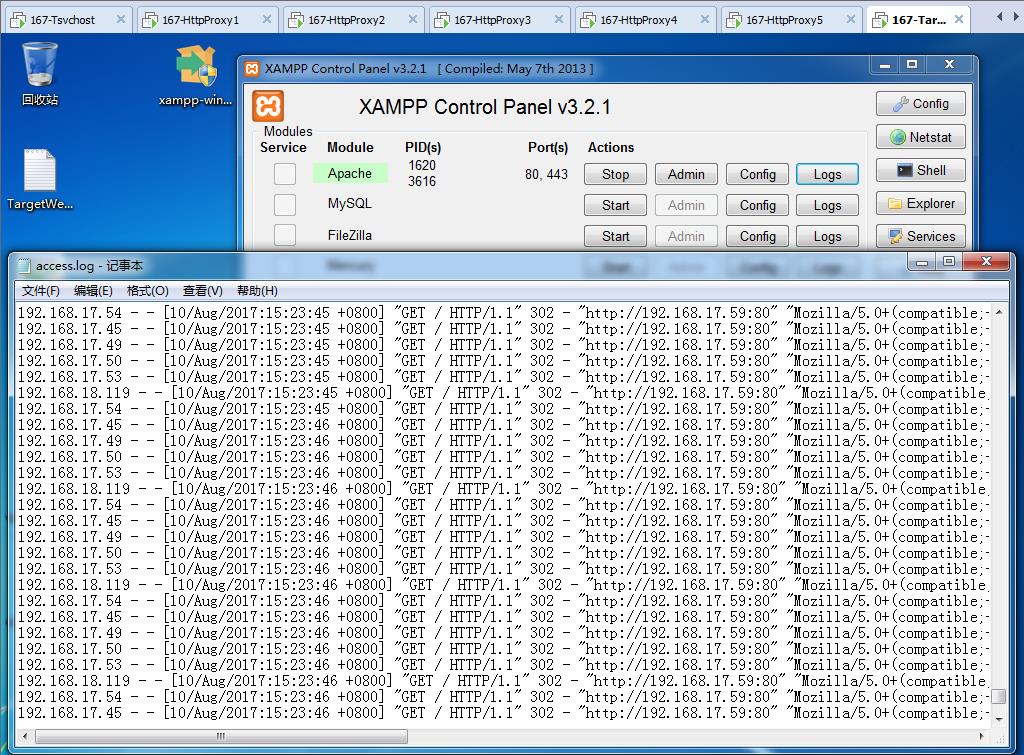

2.3“被攻击目标网站”访问日志检查

在“被攻击目标网站”虚拟机“167-TargetWeb”的网站“www.UnderAttack.com”访问日志“access.log”文件中记录有“HTTP代理服务器集群”中服务器的循环访问记录,访问记录如下图所示:

【分析说明】

根据委托方要求对检材光盘中“攻击程序”目录下的“Csvchost.exe”和“后台管理程序”目录下的“Tsvchost.exe”进行功能分析,在“VMware Workstation”中搭建操作系统为“Windows 7 X64”的虚拟机“167-Csvchost”、“167-Tsvchost”、“167-HttpProxy1”、“167-HttpProxy2”、“167-HttpProxy3”、“167-HttpProxy4”、“167-HttpProxy5”和“167-TargetWeb”。在虚拟机“167-Csvchost”中配置运行“Csvchost.exe”攻击程序客户端,在虚拟机“167-Tsvchost”中配置运行“Tsvchost.exe”攻击中转控制服务程序,在虚拟机“167-HttpProxy1”、“167-HttpProxy2”、“167-HttpProxy3”、“167-HttpProxy4”和“167-HttpProxy5”中配置运行HTTP 808端口代理,在虚拟机“167-TargetWeb”中运行XAMPP软件搭建的WEB网站“www.UnderAttack.com”,网站IP地址为局域网地址“192.168.17.59”。经检验,攻击中转服务程序“Tsvchost.exe”提取“testip.txt”文件中的IP地址和端口信息,写入文件“ip.txt”中。“Csvchost.exe”攻击程序客户端,通过攻击中转服务程序“Tsvchost.exe”调用“ip.txt”文件中的HTTP代理服务器列表对目标服务器进行分布式拒绝服务攻击。

【鉴定意见】

经鉴定,对检材光盘中“攻击程序”目录下的“Csvchost.exe”和“后台管理程序”目录下的“Tsvchost.exe”进行功能分析,在“VMware Workstation”中搭建操作系统为“Windows 7 X64”的虚拟机“167-Csvchost”、“167-Tsvchost”、“167-HttpProxy1”、“167-HttpProxy2”、“167-HttpProxy3”、“167-HttpProxy4”、“167-HttpProxy5”和“167-TargetWeb”。在虚拟机“167-Csvchost”中配置运行“Csvchost.exe”攻击程序客户端,在虚拟机“167-Tsvchost”中配置运行“Tsvchost.exe”攻击中转控制服务程序,在虚拟机“167-HttpProxy1”、“167-HttpProxy2”、“167-HttpProxy3”、“167-HttpProxy4”和“167-HttpProxy5”中配置运行HTTP 808端口代理,在虚拟机“167-TargetWeb”中运行XAMPP软件搭建的WEB网站“www.UnderAttack.com”,网站IP地址为局域网地址“192.168.17.59”。经检验,攻击中转服务程序“Tsvchost.exe”提取“testip.txt”文件中的IP地址和端口信息,写入文件“ip.txt”中。“Csvchost.exe”攻击程序客户端,通过攻击中转服务程序“Tsvchost.exe”调用“ip.txt”文件中的HTTP代理服务器列表对目标服务器进行分布式拒绝服务攻击。