上海辰星电子数据司法鉴定中心对指定程序的监控功能进行程序功能检验的司法鉴定

上海辰星电子数据司法鉴定中心;非法监控;环境配置;程序功能检验

*

软件程序功能检验司法鉴定

*

2013-12-26

系警方委托

据委托人介绍,2013年11月22日,委托人接家住淮安市XX区柳XX湾街道办事处XX村XX组XXX号的朱某报警称其使用的手机短信息及通话记录等内容被其朋友席某利用一款名为“XXX关爱软件”的程序非法监控。现委托上海辰星电子数据司法鉴定中心对该款软件进行程序功能检验。

本次鉴定依据中华人民共和国公共安全行业标准GA/T 756-2008《数字化设备证据数据发现提取固定方法》和GA/T 828-2009《电子物证软件功能检验技术规范》进行检验。

软件程序“XXX关爱软件”的固定保全

在鉴定工作站上打开谷歌浏览器31.0.1650.63 m,在地址栏中输入网址“http://XXXXX.oicp.net:XXX/web/”,打开网页“XXX手机监控_定位跟踪_官网”,逐步点击网页上的链接“软件下载”、“XXX关爱软件-监控端”下的“点击此处下载”按钮。

使用谷歌浏览器进行下载,下载获得的程序文件保存为“XXXXXMain.apk”,计算其文件的 SHA256校验码为“B63C27F9D6F71C1DADF771DFF7ED629B62E7EA6A21A79F1DC3ADDC58CD5D3F68”。

另点击“XXX关爱软件-被监控端”下的“点击此处下载”按钮,使用谷歌浏览器进行下载,下载获得的程序文件保存为“XXXXXClient.apk”,计算其文件的SHA256校验码为“8EB0891A8A7B46C0D21889845FE7BD4E7502C23B76F9D694722D830DB8B3BECE”。

图1“XXX手机监控_定位跟踪_官网”界面

图2“监控端”与“被监控端”的下载界面

软件程序“XXX关爱软件”的功能检验

“XXX关爱软件”的安装

将型号为SAMSUNG GT-I9308的测试手机作为监控端,该手机IMEI号码为“352343054594450”,其内置SIM卡号码为“183XXXXXXX”。在该手机中安装程序文件“XXXXXMain.apk”。

将型号为MEIZU MX M351的测试手机作为被监控端,该手机IMEI号码为“862845020423716”,内置SIM卡号码为“183XXXXXXXX”。在该手机中安装程序文件“XXXXXClient.apk”。

软件运行环境配置

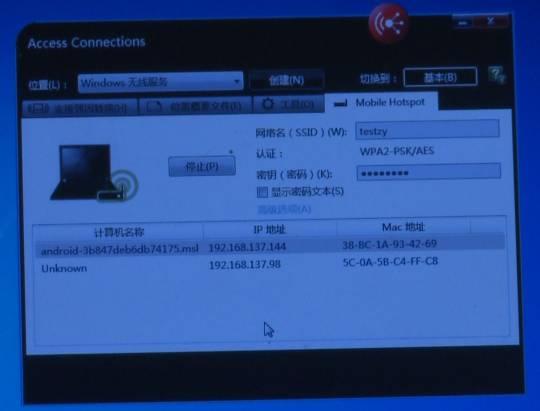

在鉴定工作站上建立点对点的网络连接testzy,然后将监控端手机SAMSUNG GT-I9308和被监控端手机MEIZU MX -M351通过无线方式连接到该网络。

图3两台测试手机连接界面信息

由上图3可知,监控端手机SAMSUNG GT-I9308的IP地址为192.XXX.X.XXX,MAC地址为5C-0A-5B-C4-FF-C8;被监控端手机MEIZU MX M351的IP地址为192.XXX.X.XXX,MAC地址为3B-BC-1A-93-42-69。

打开监控端手机SAMSUNG GT-I9308上的应用程序“XXXX”,点击界面上的“进入”按钮,进入“监控列表”界面,通过该界面,发现已在监控列表中添加手机号为“183XXXXXXXX”的手机。

使用Wireshark V1.6.5对监控端手机SAMSUNG GT-I9308打开应用程序“XXX”并进入监控列表的整个过程进行抓包,将抓包结果保存为文件“进入XXX.pcapng”,计算其SHA256校验码,并保存在文件“进入爱久久-sha256.txt”中。

图4“监控列表”中显示内容

监控通话记录信息的功能检验

在上述配置环境中,使用号码为“021-68XXXXX”的固定电话拨打被监控端手机MEIZU MX M351。一段时间后,打开监控端手机SAMSUNG GT-I9308上的程序“XXX”,点击打开“监控列表”中的对象“183XXXXXXXX”,查看监控内容中的“通话”内容,发现来电号码为“02168XXXXXX”的通话记录。

使用Wireshark V1.6.5对整个过程进行抓包,将抓包结果保存为文件“通话监控.pcapng”,计算其SHA256校验码,并保存在文件“通话监控-sha256.txt”中。

图5通话记录信息被监控情况展示

监控短信信息的功能检验

在上述配置环境中,打开被监控端手机MEIZU MX M351的短信收件箱,发现一条来自手机号码为“+86135XXXXXXX”的新短信,短信内容为“testtestXXXXXX”。打开监控端手机SAMSUNG GT-I9308上的程序“XXX”,点击打开“监控列表”中的对象“183XXXXXXXX”,点击查看监控内容中的“短信”内容,发现来自手机号码为“+86135XXXXXX”的短信记录,其短信内容为“testtestXXX”。

使用Wireshark V1.6.5对整个过程进行抓包,将抓包结果保存为文件“短信监控.pcapng”,计算其SHA256校验码,并保存在文件“短信监控-sha256.txt”中。

图6短信信息被监控情况展示

监控手机位置的功能检验

在上述配置环境中,打开被监控端手机MEIZU MX M351上的应用程序“微信”,通过其中的“位置”查看功能查看当前手机所在位置,显示当前位置为“中国上海市XXXXXX”。打开监控端手机SAMSUNG GT-I9308上的程序“XXX”,点击打开“监控列表”中的对象“183XXXXXXXX”,点击查看监控内容中的“地图”内容,显示被监控手机位置在“XX路”附近。

使用Wireshark V1.6.5对整个过程进行抓包,将抓包结果保存为文件“位置监控.pcapng”,计算其SHA256校验码,并保存在文件“位置监控-sha256.txt”中。

图7位置信息被监控情况展示

监控QQ信息的功能检验

在上述配置环境中,打开被监控端手机MEIZU MX M351上的应用程序“QQ”,使用QQ帐号为“139XXXXXXXX”的用户给其名为“李某某”的好友发送消息,并确认消息已发出。

打开监控端手机SAMSUNG GT-I9308上的程序“XXX”,点击打开“监控列表”中的对象“183XXXXXXXX”,点击监控内容中的“QQ”,点击QQ监控列表中的帐号“139XXXXXXXX”,点击查看该QQ帐号与其好友QQ昵称为“李某某”(QQ帐号为274XXXXXXX)的聊天内容。

使用Wireshark V1.6.5对整个过程进行抓包,将抓包结果保存为文件“qq监控.pcapng”,计算其SHA256校验码,并保存在文件“qq监控-sha256.txt”中。

图8 QQ信息被监控情况展示

监控微信信息的功能检验

在上述配置环境中,打开被监控端手机MEIZU MX M351上的应用程序“微信”,使用微信帐号为“小文”的用户给其名为“微信团队”的联系人发送消息,并确认消息已发出。

打开监控端手机SAMSUNG GT-I9308上的涉案程序“XXX”,点击打开“监控列表”中的对象“183XXXXXXXX”,点击监控内容中的“微信”,点击微信监控列表中的帐号“小文(qq:139XXXXXXXX)”,点击查看该帐号与名为“微信团队”的联系人的聊天内容。

使用Wireshark V1.6.5对整个过程进行抓包,将抓包结果保存为文件“微信监控.pcapng”,计算其SHA256校验码,并保存在文件“微信监控-sha256.txt”中。

图9 微信账号界面展示

图10微信信息被监控情况展示

经检验,应用软件“XXX关爱软件”通过在被监控的手机中安装客户端程序,实现对被监控手机的通话记录、短信记录、所在位置、QQ聊天记录和微信聊天记录进行监控的功能。

根据委托要求,本次鉴定对应用软件“XXX”检验,发现应用软件“XXX关爱软件”通过在被监控的Android手机中安装其客户端程序,实现对被监控手机的通话记录、短信记录、所在位置、QQ聊天记录和微信聊天记录进行监控的功能。